【10分だけで】認証トークンの基礎が全部わかる!

認証トークンは、ユーザーの身元を確認し、セキュアなシステムやリソースへのアクセスを許可する上で重要な役割を果たしています。本記事では、認証トークンの定義や歴史、生成や検証に関するステップ、そして提供する優れたメリットについて紹介します。このブログを最後まで読むことで、認証トークンがどのように機能し、オンラインの相互作用を安全にする上でなぜ重要であるかを明確に理解できるようになるでしょう。

Table of Contents

認証トークンとは?

認証トークンは、アクセス制御のために使用されるデジタルトークンです。一般的に、ユーザーがアプリケーションやサービスにアクセスする際に、ユーザー名とパスワードを入力することで認証が行われます。このプロセスにより、アプリケーションやサービスは、ユーザーが正当なユーザーであることを確認できます。

ただし、ユーザー名とパスワードの入力はセキュリティ上の問題があります。例えば、パスワードを推測されたり、不正に入手されたりする可能性があります。そのため、認証トークンは、より安全な認証方法として使用されます。

認証トークンは、ユーザー名とパスワードの代わりに生成されます。アプリケーションやサービスは、認証トークンを送信することで、ユーザーが正当なユーザーであることを確認できます。認証トークンは一定期間有効で、期限が切れたら再び生成する必要があります。

ワンタイムパスワードとの違い

以下は、認証トークンとワンタイムパスワードの違いを示したテーブルです。

認証トークン | ワンタイムパスワード | |

生成方法 | 公開鍵暗号方式による生成 | ハッシュ関数による生成 |

有効期限 | 一定期間有効 | 一回限りの利用 |

利用方法 | 複数回利用可能 | 一回限りの利用 |

送信方法 | インターネット経由で送信 | ハードウェアトークン、SMS、モバイルアプリなどを通じて送信 |

セキュリティ | 盗難や不正利用に対する防御力が高い | パスワード漏洩に対する防御力が高い |

認証トークンは、公開鍵暗号方式によって生成されるため、盗難や不正利用に対する防御力が高いです。また、複数回利用可能であるため、繰り返しの認証が必要な場合に有効です。

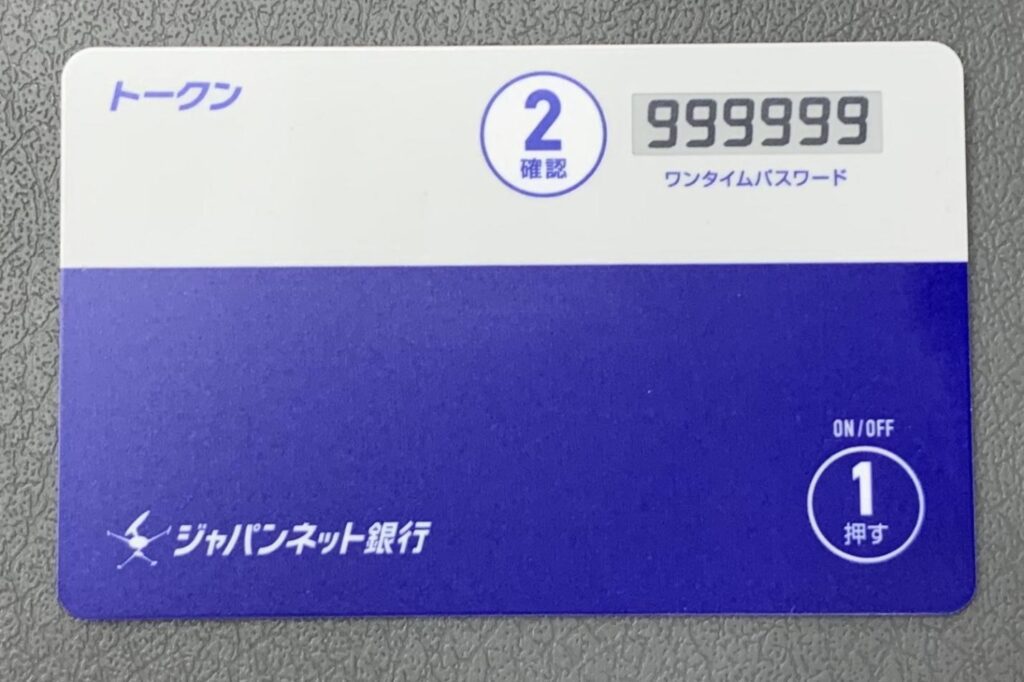

一方、ワンタイムパスワードは、ハッシュ関数によって生成され、一回限りの利用となります。ハードウェアトークン、SMS、モバイルアプリなどを通じて送信されるため、パスワード漏洩に対する防御力が高いです。ただし、一回限りの利用であるため、繰り返しの認証には向きません。

認証トークンの歴史

認証トークンは、情報セキュリティの分野で長い歴史を持っています。具体的には以下の通りです。

- ハードウェアトークンの登場(1970年代)

最初の認証トークンは、1970年代に開発された「ワンタイムパスワードトークン」でした。これは、ユーザーがパスワードと共に使用する小型デバイスで、毎回異なるコードを生成することができます。これにより、認証プロセスのセキュリティが向上できました。

- ソフトウェアトークンの開発(1990年代)

1990年代に、コンピュータハードウェアが高価になったため、ソフトウェアトークンが開発されました。ソフトウェアトークンは、スマートフォンやパソコンなどのデバイスに導入され、認証コードを生成するために使用されます。

- 携帯電話によるトークンの普及(2000年代)

2000年代に、携帯電話が普及したことで、携帯電話を使用したトークンが開発されました。携帯電話には、認証コードを生成するために使用できるソフトウェアがインストールされ、ユーザーはいつでもどこでも認証を行うことができるようになりました。

- クラウドベースのトークンの利用(2010年代)

2010年代に、クラウドコンピューティングが一般的になったため、クラウドベースのトークンが登場しました。これにより、トークンを導入するためのコストが低下し、セキュリティが向上しました。また、多くの企業が、トークンを使用して認証プロセスを改善し、ユーザーのセキュリティを強化しました。

以上が、認証トークンの主な歴史的な節目です。今後も、認証技術の進化に伴い、新しい認証トークンの形態が開発されることが期待されています。

認証トークンの主な種類

認証トークンは大きく分類すると、以下の2つの種類があります。

①ハードウェアトークン

ハードウェアデバイスとして提供されるトークンで、一般的には鍵やカードのような形状をしています。ユーザーがトークンを所有することで、その所有者が本当に誰であるかを確認できます。

非接続型トークン:ネットワークに接続せず、完全にオフラインで動作するトークンです。一般的には、ランダムに生成されたパスワードを表示するための小さなデバイスです。

スマートカード型トークン:プラスチックのカードに埋め込まれたチップによって、トークン機能を提供するトークンです。

Bluetooth型トークン:Bluetooth接続を介して認証を提供するトークンです。一般的には、スマートフォンやタブレットとペアリングされて使用されます。

USB型トークン:USBポートに接続されるトークンで、主にデスクトップコンピューターで使用されます。

PCカード型トークン:PCカードスロットに挿入されるトークンで、主にラップトップコンピューターで使用されます。

②ソフトウェアトークン

ソフトウェアトークンは、ソフトウェアプログラムを使用して生成されたパスワードによって認証を提供するものです。ソフトウェアトークンは、スマートフォンアプリやデスクトップアプリケーションなど、さまざまな形態で提供されています。

認証の具体的なステップ

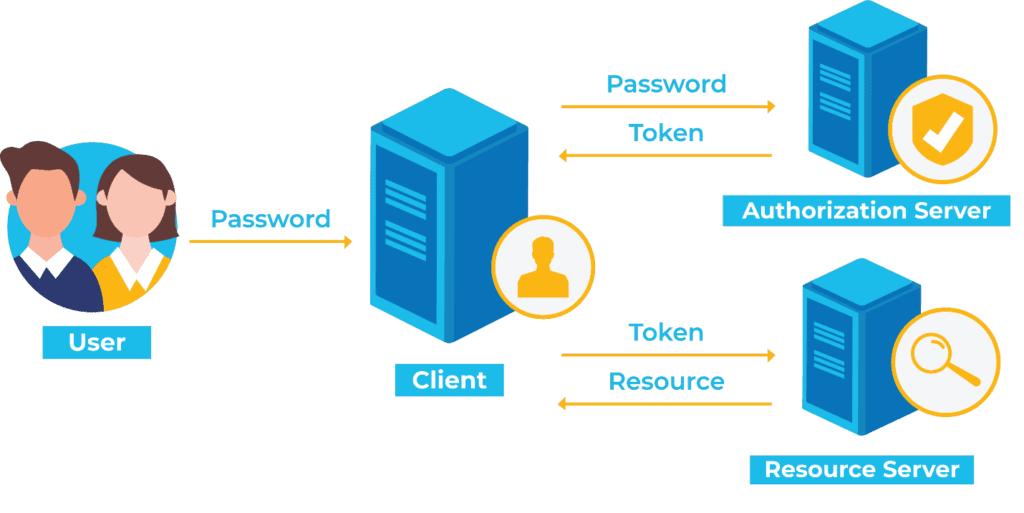

トークン認証は、WebアプリケーションやAPIなどのシステムで一般的に使用される認証方法であり、以下の4つのステップで構成されます。

注釈

User | ユーザー |

Password | パスワード |

Client | クライアント |

Token | トークン |

Resource | リソース |

Authorization Server | 認証サーバー |

Resource Server | リソースサーバー |

①要求

ユーザーがシステムにアクセスしようとすると、最初に認証が要求されます。この要求には、ユーザーが提供する情報(通常はユーザー名とパスワード)が含まれています。

②検証

システムは、要求された情報を検証して、正当なユーザーかどうかを判断します。これは通常、ユーザー名とパスワードが一致しているかどうかを確認することによって行われます。ユーザーが正当であることが確認された場合、システムは次のステップに進みます。

③トークン

システムは、正当なユーザーに対して、トークンと呼ばれる一時的なアクセス許可証を発行します。トークンには、ユーザーがシステムで行うことができるアクションや操作に関する情報が含まれています。トークンは、以降のすべてのリクエストに含まれる必要があります。

④ストレージ

最後に、トークンはセキュアなストレージに保存されます。トークンは、ユーザーがログアウトするまでの間、セッション中に有効である場合があります。システムは、次のリクエストが行われた際に、トークンが正しいかどうかを検証して、ユーザーがシステムで許可された操作を実行できるかどうかを決定します。

認証トークンで得られるメリット

認証トークンは、ユーザーがサービスやシステムにログインするために使用されるデジタル認証方式です。以下は、認証トークンの主なメリットとその例です。

ユーザーの利便性が向上

認証トークンを使用することで、ユーザーはパスワードの入力や記憶の必要がなくなり、利便性が向上します。また、認証トークンは、二要素認証の一部として使用されることがあり、より高いセキュリティを提供することができます。

例:GoogleのサービスであるGmailやGoogleドライブでは、認証トークンを使用してログインできます。ユーザーは、パスワードの代わりに、Google Authenticatorなどのアプリから生成された一時的なコードを入力するだけでログイン可能です。

ハイセキュリティ

認証トークンは、パスワードの代替手段として使用され、高いセキュリティを提供します。パスワードは、不正アクセスに対して脆弱であり、ハッキングやフィッシング攻撃などのリスクがあるためです。認証トークンには、一度しか使用できない一時的なコードが含まれており、セキュリティが高いとされています。

例:銀行がモバイルバンキングアプリを導入した場合、認証トークンを使用することで、ユーザーのアカウントを保護できます。ユーザーがログインするために、銀行から送信された一時的なコードを入力する必要があります。

コスト削減

認証トークンは、導入コストが低いため、小規模な企業でも導入しやすいとされています。また、認証トークンを使用することで、セキュリティに関する問題を解決できるため、リスクマネジメントにおける費用削減にもつながります。

例:GitHubは、認証トークンを使用することで、アカウントのセキュリティを強化しています。GitHubで、認証トークンを無料で提供しており、ユーザーが簡単にアカウントを保護できるようになっています。

まとめ

結論として、認証トークンは、現代のデジタル時代において安全で信頼性の高い認証プロセスを確保する上で重要です。異なる種類の認証トークンとその利点を理解することで、個人や組織は潜在的なセキュリティ侵害から自分たちの機密情報やリソースをよりよく保護することができます。

CMC Japan では、クライアントのユニークなニーズに合わせた最高のITサービスを提供することに取り組んでいます。専門知識、経験、卓越した技術力により、ソフトウェア開発におけるあらゆるニーズに対応できる理想的なパートナーとなっています。当社の革新的で信頼性の高いITソリューションで、お客様のビジネス目標達成をサポートします。お気軽にお問合せください。